2026年3月11日(日本時間)、マイクロソフトはすべてのサポート中バージョンのWindowsおよび関連製品に対し、月例のセキュリティ更新プログラム(パッチチューズデー)をリリースしました。

今月のアップデートでは、すでに一般に詳細が公開されている(悪用の危険性が高い)脆弱性への対応や、「緊急」レベルの重大な修正が含まれています。また、Windows 11環境においては、セキュアブート証明書の更新メカニズムの改善やエクスプローラーの不具合修正なども実施されています。

本記事では、2026年3月のWindows Updateにおける更新内容の全容、対象となるOSごとのKB番号、そして特に注意すべき脆弱性の詳細について分かりやすく解説します。

——————————————————————————–

1. 2026年3月のセキュリティ更新プログラム概要

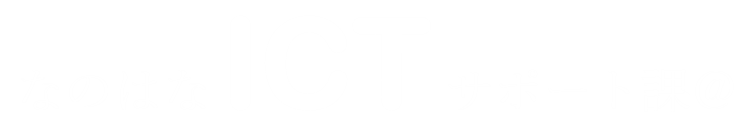

今月のセキュリティ更新プログラムでは、CVE番号ベースで83〜84件の脆弱性が修正されました。マイクロソフト製品の大半は既定で自動更新が有効になっていますが、早急な適用が推奨される深刻な問題が含まれています。

⚠️ すでに公開されている「ゼロデイ脆弱性」に警戒を

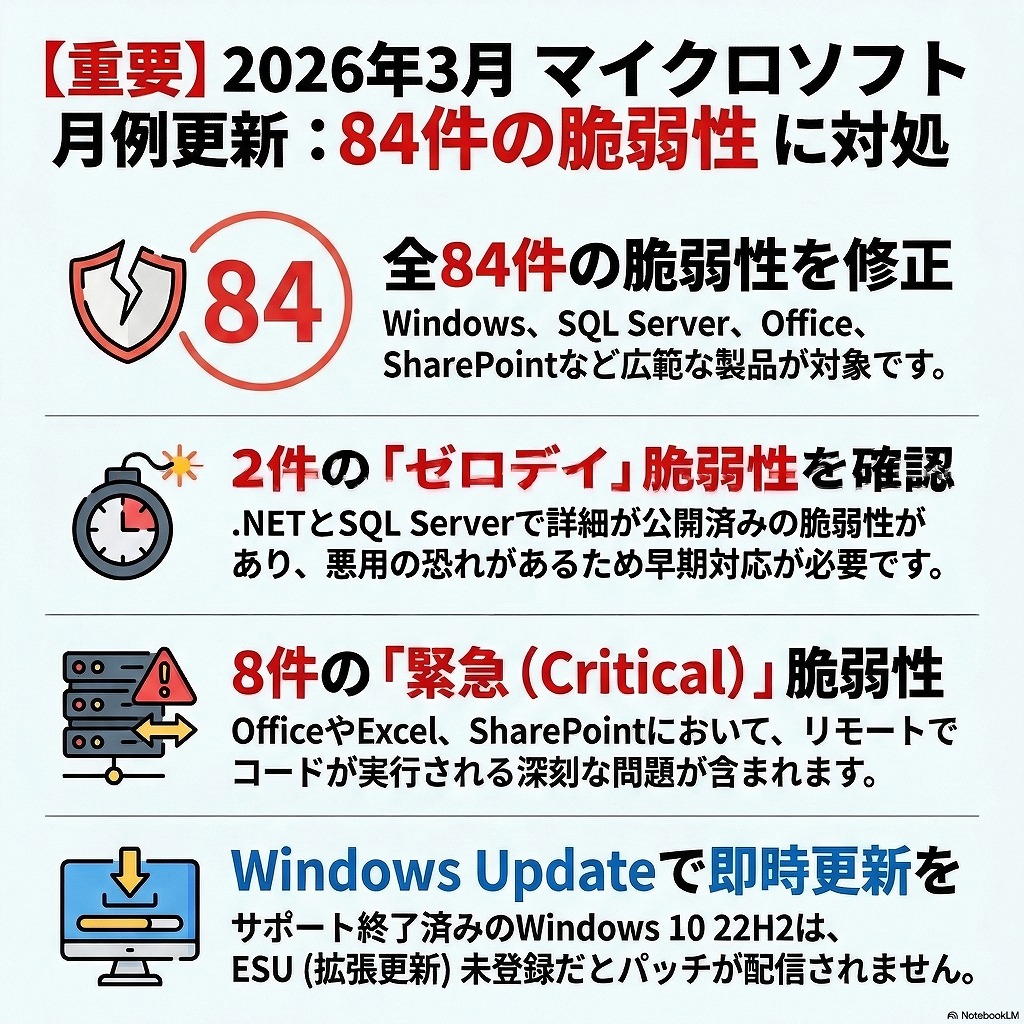

今月のアップデートで最も注意すべきなのは、更新プログラムが公開されるよりも前に、すでに脆弱性の詳細が一般へ公開されてしまっている以下の2件の脆弱性です。

- CVE-2026-26127: .NET のサービス拒否の脆弱性

- CVE-2026-21262: SQL Serverの特権昇格の脆弱性

これらの最大深刻度の評価は「重要(Important)」にとどまっていますが、攻撃手法がすでに明らかになっているため、悪用される恐れが十分にあります。対象製品をご利用の環境では、早期の対応が強く望まれます。

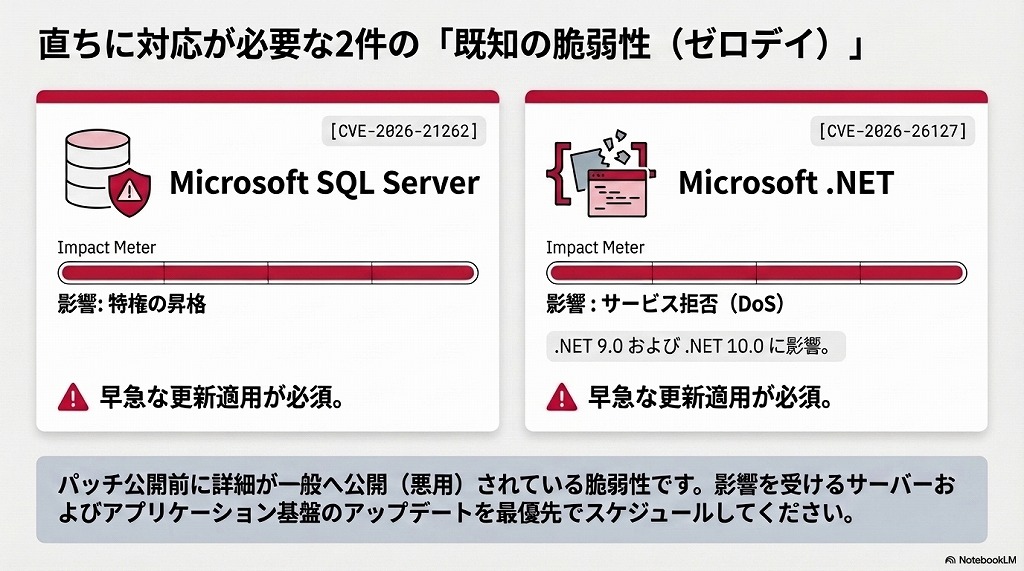

🚨 深刻度が最高の「緊急(Critical)」と評価された8件の脆弱性

深刻度が最も高い「緊急」と評価された脆弱性は合計8件に上り、「Microsoft Office」や「Excel」、Azure関連のサービスなどに影響を及ぼします。

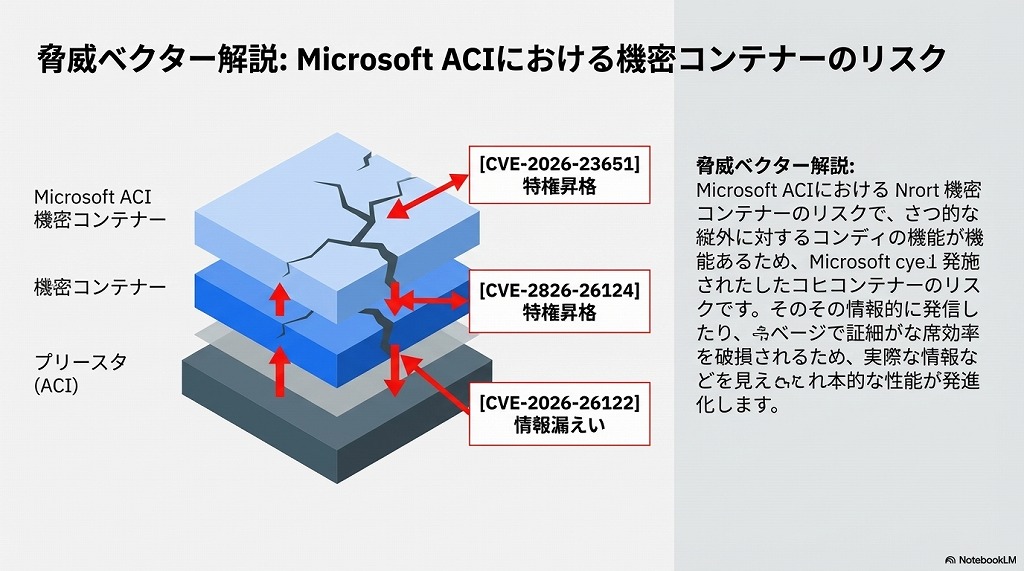

- CVE-2026-23651: Microsoft ACI 上の機密コンテナーの特権昇格の脆弱性

- CVE-2026-26124: Microsoft ACI 上の機密コンテナーの特権昇格の脆弱性

- CVE-2026-26122: Microsoft ACI 機密コンテナーの情報漏えいの脆弱性

- CVE-2026-21536: Microsoft デバイス価格プログラムのリモートでコードが実行される脆弱性

- CVE-2026-26144: Microsoft Excel の情報漏えいの脆弱性

- CVE-2026-26110: Microsoft Office のリモート コードが実行される脆弱性

- CVE-2026-26113: Microsoft Office のリモート コードが実行される脆弱性

- CVE-2026-26125: 決済オーケストレーション サービスの特権昇格の脆弱性

特に、リモートから任意のコードを実行される恐れのあるOffice関連の脆弱性(CVE-2026-26110、CVE-2026-26113)には十分な警戒が必要です。

——————————————————————————–

2. 【OS別】更新プログラム(KB番号)と対象バージョン一覧

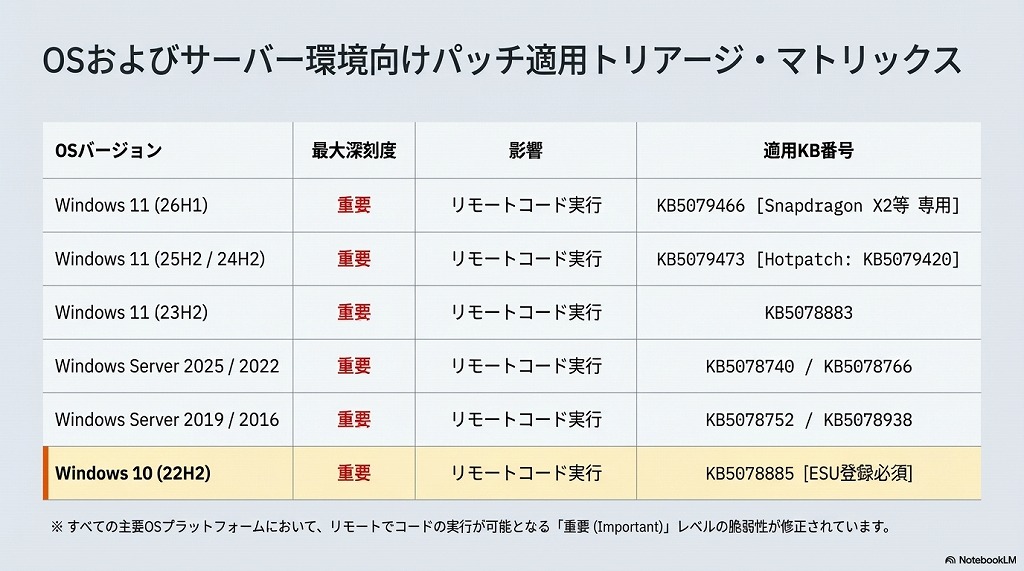

お使いのWindows環境に応じた更新プログラムのKB番号(ナレッジベース番号)は以下の通りです。今月のOS向けパッチの最大深刻度はいずれも「重要(リモートでコードが実行される)」となっています。

Windows 11 向けのKB番号

- バージョン 26H1: KB5079466

- バージョン 25H2: KB5079473(ホットパッチ: KB5079420)

- バージョン 24H2: KB5079473(ホットパッチ: KB5079420)

- バージョン 23H2: KB5078883

※「バージョン 26H1」は「Qualcomm Snapdragon X2」などの一部シリコンを搭載したデバイス専用であるため、一般ユーザーに配信されることはありません。また、バージョン 25H2と24H2のOSコアは共通しているため、パッチの内容は同一です。

Windows 10 向けのKB番号

- バージョン 22H2: KB5078885

※【重要】Windows 10 バージョン 22H2は、すでに一般向けのサポート期間が終了しています。そのため、今回のセキュリティパッチを受け取るには、企業向けの「拡張セキュリティ更新プログラム(ESU)」への登録が必須となります。

Windows Server 向けのKB番号

サーバーOSをご利用の管理者は、以下のKB番号を適用してください(すべてServer Core installationを含みます)。

- Windows Server 2025: KB5078740(ホットパッチ: KB5078736)

- Windows Server 2022: KB5078766(ホットパッチ: KB5078737)

- Windows Server 23H2: KB5078734

- Windows Server 2019: KB5078752

- Windows Server 2016: KB5078938

——————————————————————————–

3. Windows 11向けの主な改善点・ハイライト(KB5079473など)

今月のWindows 11(バージョン25H2および24H2)向けの更新プログラムでは、単なる脆弱性の修正にとどまらず、システムの信頼性向上を目的としたいくつかの重要な機能改善が含まれています。

① セキュアブート証明書の自動更新メカニズムの拡張

セキュアブート証明書の自動更新の対象となるデバイスが拡大されました。高信頼性デバイスターゲティングが追加され、システムが十分に正常な更新シグナルを示しているデバイスのみを対象に、段階的かつ安全に新しいセキュアブート証明書が配信・自動適用されるようになります。

② エクスプローラーの検索機能の信頼性向上

複数のドライブを横断して検索する場合や、「このPC」全体を対象にファイル検索を実行した際のエクスプローラーの動作の安定性と信頼性が向上しています。

③ カタログファイルの検証強化

Windowsシステムイメージマネージャーにて、選択したカタログファイルが信頼できるソースからのものであることを確認するための警告ダイアログが新たに追加されました。

④ Windows Defender アプリケーション制御 (WDAC) の改善

WDACがCOMオブジェクトの許可リストポリシーを処理する方法が改善されました。これまで、エンドポイントのセキュリティポリシーが許可リストのポリシーよりも厳格(高く)設定されている場合、本来許可されるべきCOMオブジェクトがブロックされてしまう問題がありましたが、この更新によって期待通りに許可されるよう修正されました。

⑤ サービススタックのアップデート

Windowsの更新プログラムそのものをインストールするためのコンポーネントである「サービススタック」の品質が向上し、今後のアップデートがよりスムーズに実行されるよう改善されました。

——————————————————————————–

4. その他の主要製品における修正内容

Windows OS以外にも、多くのビジネスインフラや開発環境で脆弱性が修正されています。

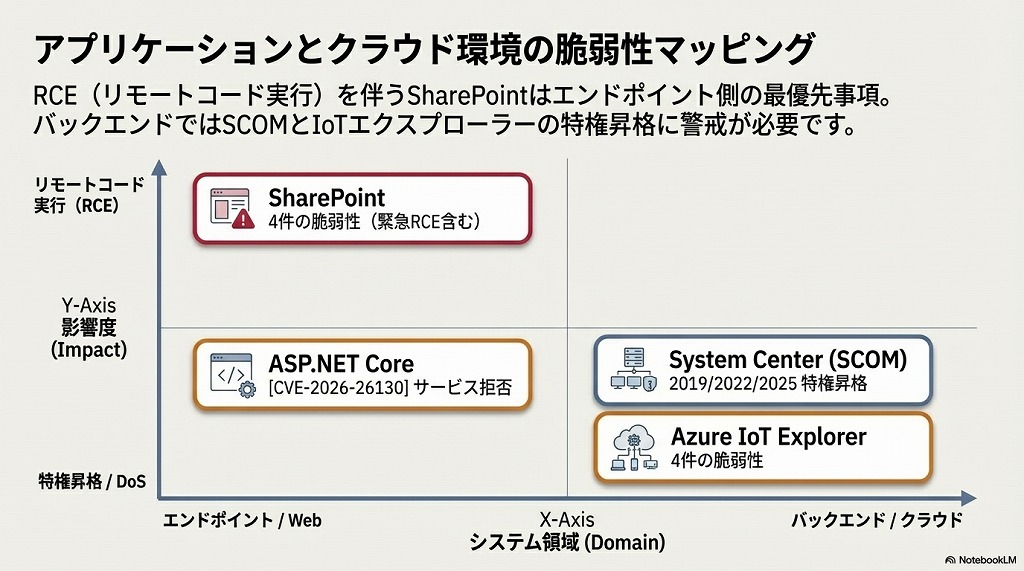

- Microsoft SharePoint

深刻度が最高の「緊急(リモートでコードが実行される)」と評価されたCVE-2026-26113を含む、計4件の脆弱性が修正されました。 - .NET および ASP.NET Core

「.NET 10.0」において、特権の昇格(CVE-2026-26131)およびサービス拒否(CVE-2026-26127)の2件が修正されました。なお、サービス拒否の脆弱性は「.NET 9.0」にも影響します。また、Webアプリ開発フレームワークである「ASP.NET Core」でもサービス拒否の脆弱性(CVE-2026-26130)が1件修正されているため、開発エンジニアは迅速な対応が必要です。 - Microsoft SQL Server

特権の昇格につながる脆弱性が3件修正されています(CVE-2026-21262、CVE-2026-26115、CVE-2026-26116)。 - Microsoft Edge

Microsoft Edgeは月例パッチ(パッチチューズデー)とは独立したスケジュールでアップデートが提供されています。直近では米国時間3月6日にバージョン145.0.3800.97がリリースされ、セキュリティ修正が適用されています。

——————————————————————————–

5. まとめ:管理者が今すぐ取るべきアクション

2026年3月のセキュリティ更新プログラムは、すでに悪用方法が知られている「ゼロデイ脆弱性」や、リモートコード実行などの致命的な被害をもたらす「緊急」レベルの脆弱性が多数含まれる非常に重要なアップデートです。

一般の個人ユーザーであれば、Windowsの初期設定である「自動更新」によって順次パッチが適用されますが、確実を期すために「設定」>「Windows Update」から手動で更新プログラムのチェックを行うことをお勧めします。

また、企業システムの管理者やサーバー運用担当者は、SQL Server、SharePoint、.NETフレームワーク、各種Azure環境への影響範囲を速やかに把握し、計画的なアップデート適用スケジュールを組むようにしてください。

次回の月例セキュリティ更新プログラムのリリースは、2026年4月14日(米国時間)が予定されています。

——————————————————————————-